Todos tenemos una identidad digital, aunque con frecuencia no estemos muy conscientes de ello. Cada vez son más frecuentes los mensajes de “me hackearon mi cuenta de Facebook” o “alguien se está haciendo pasar por mí”. Desde engaños, robo de contraseñas, spam, hasta difamación, el mundo digital también tiene su lado obscuro. Hay varias amenazas que debemos tener en cuenta y lo que conlleva tener una identidad online.

Todos podemos ser blanco y por eso lo más responsable es conocer más al respecto. Ya no es válido decir “la tecnología y yo no nos llevamos” porque si no te ocupas de tu identidad digital, alguien lo hará por ti; y puede que no te guste para nada el resultado.

¿A qué amenazas nos exponemos?

Exponer nuestra identidad digital ya se ha vuelto una necesidad, ya que las empresas publican sus vacantes, nosotros publicamos nuestros perfiles de trabajo y personales, para hacer negocios, etc. Lo cual es bueno, pero hay que ser cuidadosos como y con quien compartimos nuestra información.

- El primer riesgo es el de la suplantación de identidad digital, es decir, la apropiación indebida de otra identidad para actuar en tu nombre

- En segundo lugar, están las amenazas contra la privacidad, que consiste en el robo, la utilización y difusión de datos de carácter sensible

- Finalmente, también podemos estar expuestos a amenazas contra nuestra reputación online, recibir ofensas al honor y nuestro buen nombre

¿Cómo pueden robas mi identidad digital o física?

Los ciberdelincuentes recurren muchas veces al engaño para llegar a sus víctimas, por lo que es muy importante conocer esas técnicas e identificarlas.

Phishing: El estafador usurpa la identidad de una persona o institución de confianza para que el receptor le da a conocer información personal o acceda a enlace: número de cuenta, usuarios y password, número de seguro social, etc.

En esta técnica el atacante engaña a su víctima para que al dar clic descargue algún software (malicioso) o bien lo redirecciona a un sitio web falso muy similar al real (Pharming).

El Pharming se usa mucho en conjunto con otras técnicas que veremos a continuación.

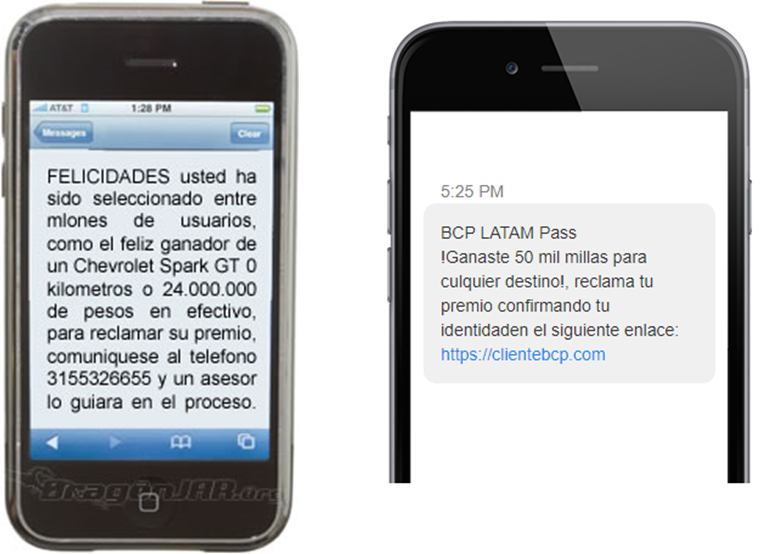

Smishing: El atacante usurpa la identidad de una persona o institución de confianza, envía mensajes de texto al receptor donde a través de este le solicita información personal o financiera.

Vishing: Fraude telefónico, donde el defraudador llama imitando ser una institución de confianza y le está reportando cargos no reconocidos, mal uso de sus tarjetas, etc.

Trashing: Tal como el nombre lo sugiere, la basura es parte fundamental de ese procedimiento con el cual otra persona puede obtener tus datos personales.

Por difícil de creer que parezca, hay delincuentes que se dedican a husmear en la basura para encontrar estados de cuenta o recibos de pago donde puedan encontrar datos sensibles de las personas.

De forma digital es revisar nuestra bandeja de reciclaje para restaurar archivos borrados y ver su contenido.

¿Cómo me protejo?

Actualiza tu software regularmente: Tanto si utilizas Windows como Mac, los sistemas operativos se actualizan con cierta frecuencia. Cada vez que se lanza una nueva actualización de software, aparece un aviso en tu equipo que te pregunta si quieres actualizar. (En algunos casos se actualiza de forma automática).

Es importante no demorar el proceso de actualización del software de tu equipo, aunque ello suponga tener que reiniciarlo y esperar unos minutos. Cada actualización supone una versión del software mejorada, incluyendo un refuerzo en su seguridad.

Respalda tu información importante: Asegúrate de tener una copia de tu información de trabajo a través de los medios oficiales permitidos por la empresa.

No abra correos o mensajes de procedencia sospechosa: Debe estar atento ante cualquier mensaje sospechoso que lo lleve a descargar algún archivo. Esta es una modalidad de los ciberdelincuentes para extraer información valiosa de su dispositivo.

NO descargues, accedas, contestes o ingreses a alguna liga o imagen de correos no solicitados.

Utilice contraseñas seguras: Una contraseña segura debe tener las siguientes características:

- Tener al menos 12 caracteres

- Su composición debe ser compleja

- No utilizar nombres personales, fechas de cumpleaños, nombre de la empresa mes y año, etc.

- Mayúsculas, Minúsculas, números y caracteres especiales

- Se recomienda tener una diferente para cada sistema

- Utilizar un segundo factor de autenticación

- Se recomienda cambiarla su contraseña al menos cada 90 días

No comparta sus credenciales: Tu usuario y tu contraseña te identifican, le otorgan permisos y privilegios, tome en cuenta que ante un mal uso usted es el responsable.

No proporciones datos a desconocidos por teléfono: Existen procesos para atención de requerimientos apégate a ellos.

Usa conexiones web protegidas: Cuando usas una conexión inalámbrica no protegida, como las que se ofrecen en muchas cafeterías, por ejemplo, es como si tus datos se quedasen “volando” en el aire, expuestos a personas con un mínimo de conocimientos informáticos que pueden infectar tus dispositivos con un malware o robar tus datos.

No utilices la función recordar contraseña en el navegador: Si se viera comprometido tu equipo toda esa información también lo estaría.

Para evitar ser víctima de trashing se recomienda lo siguiente:

- Si tienes un buzón para correspondencia en tu hogar, revísalo frecuentemente para que tus estados de cuenta no pasen muchos días en el buzón.

- Antes de arrojar en el bote de basura tus facturas, copias de tus identificaciones, estados de cuenta o cualquier otro documento con información sensible, destrúyelos bien.

- En caso de que no desees guardar los tickets que imprimen los cajeros automáticos sobre tus transacciones, destrúyelos en pedacitos o tíralos más tarde en tu casa.

- Si no confías en destruir tus recibos, puedes probar cubriendo tus datos personales con marcador indeleble negro.

0 comentarios