SIEM (Security Information and Event Management), es una solución dedicada y capaz de detectar, responder y neutralizar las amenazas informáticas. Su objetivo principal es proporcionar una visión global de la seguridad de las tecnologías de la información.

Una solución SIEM permite tener control absoluto sobre la seguridad informática de la empresa, al tener información y administración total sobre todos los eventos que suceden segundo a segundo, resultando más fácil detectar tendencias y centrarse en patrones fuera de lo común.

SIEM (Security Information and Event Management), es una solución dedicada y capaz de detectar, responder y neutralizar las amenazas informáticas. Su objetivo principal es proporcionar una visión global de la seguridad de las tecnologías de la información.

Una solución SIEM permite tener control absoluto sobre la seguridad informática de la empresa, al tener información y administración total sobre todos los eventos que suceden segundo a segundo, resultando más fácil detectar tendencias y centrarse en patrones fuera de lo común.

¿Qué debo considerar?

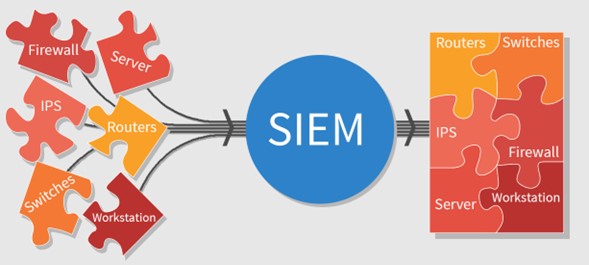

Para empezar, usted ya debe contar con infraestructura de seguridad y de red que pueda generar registros (logs) que puedan ser analizados como lo son: Firewall, Antivirus, Antibot, WAF, IPS, EDR, NDR, HIDS, Sandbox, routers, switches, etc. Elementos que puedan registrar esas anomalías y que puedan ser enviadas a un tercero para su análisis. Si no cumple con esto no tiene sentido pensar en un SIEM.

¿Cómo funciona SIEM?

SIEM centraliza los eventos y logs de los diferentes sistemas, permitiendo un análisis en tiempo real de lo que está sucediendo en la gestión de la seguridad, dando mayor visibilidad a los sistemas de seguridad y a los administradores.

Así mismo, SIEM combina funciones de un sistema de Gestión de Información de Seguridad el cual almacena eventos a largo plazo para el análisis y comunicación de los datos de seguridad, y un sistema de Gestión de Eventos de Seguridad, que es el encargado de la revisión en tiempo real, correlación de eventos y notificación.

¿Cómo identificar la herramienta SIEM adecuada?

Evaluar una herramienta SIEM es un proceso complicado considerando la complejidad de la arquitectura de este tipo de herramienta y también la naturaleza multiplataforma de una red Enterprise típica. Evaluar diferentes herramientas y elegir la que mejor se adapte a ti es una tarea titánica. Hemos anotado las capacidades y criterios básicos que debe buscar en una solución SIEM. Estas capacidades no solo facilitan su implementación y capacitación, sino que también le brindan una mejor defensa contra las ciberamenazas.

Veamos ahora las diversas funciones y características que debe buscar al elegir un producto.

- Ingesta de datos flexible

Los registros se generan en diferentes formatos por diferentes fuentes. Dado que no existe un Standard único para el registro, la herramienta SIEM debe ser capaz de capturar y normalizar registros de varias fuentes. También debe poder agregar nuevos registros para diferentes fuentes en el futuro, y la solución debe poder integrar los registros.

La solución también debe ser flexible para sus necesidades de escalado. Debería tener la opción de expandir el almacenamiento para registros analizados y sin procesar.

Además, debe tener una arquitectura flexible para ingerir y procesar datos procesados y no estructurados, como fuentes de inteligencia de amenazas e información contextual, para detectar amenazas con precisión.

- Componentes analíticos intuitivos en tiempo real

La solución SIEM que elija debe tener paneles y widgets gráficos intuitivos que muestren Seguridad en tiempo real de su red. La interfaz debe ser fácil de usar y al mismo tiempo proporcionar exactamente los datos que necesita para acelerar su investigación o toma de decisiones. Por ejemplo, cuando se detecta una actividad anómala y la puntuación de riesgo del usuario asociado aumenta considerablemente, debe reflejarse en el tablero en tiempo real para que el administrador pueda tomar medidas inmediatas para mitigar el impacto.

- Complementos plug-and-play

Las necesidades de ciberseguridad de cada Enterprise son únicas. Por ejemplo, es posible que algunas organizaciones no hayan adoptado la tecnología de la nube, mientras que otras pueden haberla adoptado por completo. Las necesidades de seguridad para ellos variarán, ya que la arquitectura de la nube y las soluciones locales son diferentes. Otras organizaciones pueden considerar la seguridad de los datos como su primera prioridad, ya que se ocupan principalmente del almacenamiento y procesamiento de datos confidenciales. Una solución SIEM debe satisfacer todas estas necesidades al proporcionar opciones adicionales plug-and-play flexibles que realizan funcionalidades específicas requeridas por la organización.

- Análisis basados en Inteligencia Artificial (AI) o Machine Learning (ML)

La detección e investigación de amenazas basadas en IA y ML ayuda a las empresas a defenderse de ataques sofisticados.

AI y ML se pueden usar en varias funciones de SIEM, incluida la detección de ataques, la ejecución de flujos de trabajo automatizados y la investigación proactiva. Una solución con capacidades de AI y ML puede aprender del entorno de operación y realizar funciones como el análisis de tendencias de log, la búsqueda de amenazas y la previsión. Según el presupuesto y las necesidades de su empresa.

La solución también debe tener capacidad de análisis de comportamiento de usuarios y entidades (UEBA).

UEBA ayuda a analizar los patrones de comportamiento de los usuarios e identificar anomalías. Es una de las mejores formas de proteger su red de amenazas internas y externas. La solución debe ser capaz de monitorear el comportamiento del usuario y marcar las desviaciones de la línea de base. También debe proporcionar al administrador información detallada, con puntajes de riesgo y tendencias de anomalías.

- Período de tiempo de implementación y entrenamiento

La implementación de una solución SIEM completamente funcional requiere la cooperación de varios departamentos dentro de la organización y es una actividad que requiere mucho tiempo. Además, para comprender las diferentes funcionalidades de la solución y cómo usarlas, se requiere una buena cantidad de capacitación. Cuanto más fácil sea el proceso de implementación de la solución, más rápido podrá verificar sus capacidades y personalizar la herramienta para que coincida con los requisitos de seguridad de su organización.

En resumen, la gestión de la seguridad es uno de los mayores desafíos a los que se enfrentan las empresas, y una herramienta SIEM desempeña un papel clave para ayudar a las organizaciones a gestionar los incidentes de seguridad de manera eficiente. Sin embargo, elegir la solución SIEM correcta es vital para garantizar que pueda manejar sin problemas los incidentes de seguridad en su red.

Ventajas y Beneficios:

- Centralización de la información de seguridad

- Automatización de tareas

- Respuesta automática a eventos y amenazas

- Disminución del tiempo de detección de ataques

- Información rápida y eficiente para realizar análisis forense

- Alertas de seguridades eficientes

- Análisis y correlación de logs en tiempo real

- Seguimiento de eventos

- Mejor manejo del riesgo

- Manejo de métricas de seguridad

- Detección de activos

- Evaluación de vulnerabilidades

- Detección de violaciones de seguridad

- Monitoreo de comportamiento

0 comentarios